Часть II. Установка дистрибутива

В этой части рассматривается процесс установки дистрибутива.

Глава 4. Запись установочного образа на USB Flash

Для загрузки компьютера с целью установки системы необходимо воспользоваться носителем, содержащим начальный загрузчик. Таким носителем может быть flash-накопитель, который можно сделать загрузочным.

Для создания загрузочного flash-диска понадобится файл ISO-образа установочного диска с дистрибутивом. Файл ISO-образа диска — это файл специального формата, подготовленный для записи на диск. Установочные ISO-образы являются гибридными (Hybrid ISO/IMG), что позволяет производить установку, записав такой образ на flash-накопитель. О записи установочного образа на USB Flash рассказано в этой главе.

Запись образа дистрибутива на flash-диск приведёт к изменению таблицы разделов на носителе, таким образом, если flash-диск выполнил функцию загрузочного\установочного устройства и требуется вернуть ей функцию переносного накопителя данных, то необходимо удалить все имеющиеся разделы на flash-диске и создать нужное их количество заново.

Для восстановления совместимости flash-диска с операционными системами семейства Windows может понадобиться также пересоздание таблицы разделов (например, при помощи parted). Нужно удалить таблицу GPT и создать таблицу типа MBR (msdos). Кроме того, должен быть создан только один раздел с FAT или NTFS.

4.1. В операционной системе Windows

ALT Media Writer — инструмент, позволяющий записывать образы ALT на портативные накопители, такие как flash-диски. Он может автоматически загружать образы из интернета и записывать их. Для записи образа на flash-диск необходимо:

скачать и установить

ALT Media Writer;

вставить flash-диск в USB-разъем;

запустить ALT Media Writer;

выбрать дистрибутив и нажать кнопку

Создать Live USB…:

Начнётся загрузка образа из интернета;

выбрать устройство (flash-диск);

после окончания загрузки нажать кнопку Записать на диск (если был отмечен пункт Записать образ после загрузки, запись образа начнётся автоматически).

Инструкция для записи образа в программе

Win32 Disk Imager:

скачать ISO-образ дистрибутива;

вставить flash-диск в USB-разъем (размер flash-диска должен быть не меньше размера скачанного образа диска);

запустить Win32 Disk Imager;

в появившимся окне выбрать ISO-образ и устройство (flash-диск):

нажать кнопку Write для записи образа на flash-диск.

Для записи образа на flash-диск подойдёт и утилита

HDD Raw Copy Tool. На первом шаге нужно выбрать файл с образом диска:

На втором шаге нужно выбрать flash-диск, на который будет записан образ:

Будьте внимательны при указании имени USB-устройства — запись образа по ошибке на свой жёсткий диск приведёт к почти гарантированной потере данных на нём!

И, наконец, после проверки правильности выбранных параметров и нажатия кнопки Continue можно приступать к записи, нажав следом кнопку START. По успешному завершению записи окно с индикацией процесса записи закроется, после чего можно закрыть и окно самой программы.

4.2. В операционной системе Linux

Для записи образа на flash-диск можно воспользоваться следующими программами с графическим интерфейсом:

Будьте внимательны при указании имени USB-устройства — запись образа по ошибке на свой жёсткий диск приведёт к почти гарантированной потере данных на нём!

Не добавляйте номер раздела, образ пишется на flash-диск с самого начала!

Для записи установочного образа можно воспользоваться утилитой командной строки

dd:

# dd oflag=direct if=<файл-образа.iso> of=/dev/diskX bs=1M;sync

где <файл-образа.iso> — образ диска ISO, а /dev/diskX — устройство, соответствующее flash-диску.

Для удобства показа прогресса записи можно установить пакет

pv и использовать команду:

# pv <файл-образа.iso> | dd oflag=direct of=/dev/diskX bs=1M;sync

где <файл-образа.iso> — образ диска ISO, а /dev/diskX — устройство, соответствующее flash-диску.

Просмотреть список доступных устройств можно командой lsblk или (если такой команды нет) blkid.

Например, так можно определить имя flash-диска:

$ lsblk | grep disk

sda 8:0 0 931,5G 0 disk

sdb 8:16 0 931,5G 0 disk

sdc 8:32 1 14,4G 0 disk

flash-диск имеет имя устройства sdc.

Затем записать:

# pv /iso/alt-kworkstation-11.1.1-install-x86_64.iso | dd oflag=direct of=/dev/sdc bs=1M;sync

dd: warning: partial read (524288 bytes); suggest iflag=fullblock

3GiB 0:10:28 [4,61MiB/s] [===================================> ] 72% ETA 0:04:07

Не извлекайте flash-диск, пока образ не запишется до конца! Определить финал процесса можно по прекращению моргания индикатора flash-диска либо посредством виджета «Безопасное извлечение съемных устройств».

4.3. В операционной системе OS X

В операционной системе OS X для создания загрузочного flash-диска можно использовать команду:

sudo dd if=alt-kworkstation-11.1.1-install-x86_64.iso of=/dev/rdiskX bs=10M

sync

где

alt-kworkstation-11.1.1-install-x86_64.iso — образ диска ISO, а /dev/rdiskX — flash-диск. Просмотреть список доступных устройств можно командой:

diskutil list

Будьте внимательны при указании имени USB-устройства — запись образа по ошибке на свой жёсткий диск приведёт к почти гарантированной потере данных на нём!

4.4. Проверка целостности записанного образа

Внимание! Если речь идёт о записи на flash-диск образа LiveCD, проверка должна быть выполнена сразу же после записи (без запуска системы с flash-диска). Причина в том, что остаток flash-диска при первом запуске LiveCD форматируется как r/w раздел, при этом меняется и таблица разделов.

Для проверки целостности записанного образа необходимо выполнить следующие шаги:

определить длину образа в байтах:

$ du -b alt-kworkstation-11.1.1-install-x86_64.iso | cut -f1

8938653696

посчитать контрольную сумму образа (или просмотреть контрольную сумму образа из файла

MD5SUM на сервере FTP):

$ md5sum alt-kworkstation-11.1.1-install-x86_64.iso

31ab475feb7ce58b2b9e35cf63ffdfa3 alt-kworkstation-11.1.1-install-x86_64.iso

подсчитать контрольную сумму записанного образа на DVD или USB Flash (выполняется под правами пользователя root):

# head -c 8938653696 /dev/sdd | md5sum

31ab475feb7ce58b2b9e35cf63ffdfa3

где размер после

-c — вывод в п.1, а /dev/sdd — устройство DVD или USB Flash, на которое производилась запись.

Глава 5. Альтернативные способы установки

Обычно для установки дистрибутива используется установочный загрузочный USB flash-накопитель. Если вы производите установку именно таким образом, можете пропустить этот раздел и сразу перейти к разделу

Последовательность установки.

Установка с загрузочного диска — это один из возможных способов установки системы. Он является самым распространённым способом установки системы, но не работает, например, в случае отсутствия на компьютере CD/DVD-привода. Для таких случаев поддерживаются альтернативные методы установки.

Необходимо понимать, что для начала процесса установки необходимо присутствие двух составляющих: возможности загрузить компьютер и доступа к установочным файлам. В случае загрузки с установочного диска эти две возможности предоставляются самим диском: он является загрузочным и содержит все необходимые для установки файлы. Однако, вполне допустим и такой вариант: первоначальная загрузка происходит со специально подготовленного USB flash-накопителя, а установочные файлы берутся с FTP-сервера сети.

Таким образом, для альтернативной установки дистрибутива необходимо:

5.1. Источники установки

После первоначальной загрузки с одного из поддерживаемых носителей можно выбрать — место, откуда программа установки будет брать все необходимые при установке данные (прежде всего устанавливаемое ПО). Так как установка системы возможна не только с лазерного диска, то можно выбрать один из поддерживаемых альтернативных источников установки. Выбрать сетевой источник установки можно, выбрав пункт или нажав клавишу

F4:

Условием для всех способов установки является доступность дерева файлов, аналогичного содержимому установочного диска.

Для сетевой установки рекомендуется использовать протоколы NFS или SMB (SAMBA).

Для установки по FTP/HTTP требуется не менее 8 ГБ ОЗУ на клиентской машине (рекомендуется 12+ ГБ).

5.1.1. Запуск сетевой установки

Для установки системы после нажатия кнопки F4 следует выбрать пункт :

Затем необходимо выбрать источник сетевой установки: FTP, HTTP, NFS или SAMBA-сервер:

Нужно указать имя или IP-адрес сервера и каталог (начиная с /), в котором размещён дистрибутив. В случае установки по протоколу FTP может понадобиться также ввести имя и пароль пользователя.

Пример установки:

имя сервера: 192.168.0.1

каталог:

/pub/netinstall/

в данном каталоге на сервере должны находиться:

Для того чтобы получить подобное дерево каталогов, на стороне сервера достаточно скопировать содержимое установочного лазерного диска в один из подкаталогов FTP-сервера (либо HTTP, NFS или SAMBA-сервера). В описанном примере это каталог /pub/netinstall.

При сетевой установке со стороны клиента (компьютера, на который производится установка) может понадобиться определить параметры соединения с сервером. В этом случае на экране будут появляться диалоги, например, с предложением выбрать сетевую карту (если их несколько) или указать тип IP-адреса: статический (потребуется вписать его самостоятельно) или динамический (DHCP).

После успешного соединения с сервером в память компьютера будет загружен образ установочного диска. После этого начнётся установка системы подобно локальной установке.

Глава 6. Сохранение данных и меры предосторожности

Если вы хотите установить ОС Альт Рабочая станция K и при этом сохранить уже установленную на вашем компьютере операционную систему (например, другую версию GNU/Linux или Microsoft Windows), вам нужно обязательно позаботиться о подготовке компьютера к установке второй системы и о сохранении ценных для вас данных.

Если у вас нет загрузочного диска для уже установленной системы, создайте его. В случае прерванной установки ОС Альт Рабочая станция K или неправильной настройки загрузчика, вы можете потерять возможность загрузиться в вашу предыдущую ОС.

Если на диске, выбранном для установки ОС Альт Рабочая станция K, не осталось свободного раздела, то программа установки должна будет изменить размер существующего раздела. От этой операции могут пострадать ваши данные, поэтому предварительно надо сделать следующие действия:

Выполнить проверку раздела, который вы собираетесь уменьшать. Для этого воспользуйтесь соответствующим программным обеспечением (далее — ПО), входящим в состав уже установленной ОС. Программа установки Альт Рабочая станция K может обнаружить некоторые очевидные ошибки при изменении размера раздела, но специализированное ПО предустановленной ОС справится с этой задачей лучше.

Выполнить дефрагментацию уменьшаемого раздела в целях повышения уровня безопасности данных. Это действие не является обязательным, но мы настоятельно рекомендуем его произвести: изменение размера раздела пройдёт легче и быстрее.

Полной гарантией от проблем, связанных с потерей данных, является резервное копирование!

Глава 7. Начало установки: загрузка системы

7.1. Способы первоначальной загрузки

Для загрузки компьютера с целью установки системы необходимо воспользоваться носителем, содержащим начальный загрузчик.

Простейший способ запустить программу установки — загрузить компьютер с помощью загрузочного носителя, находящегося на установочном DVD с дистрибутивом (при условии, что система поддерживает загрузку с устройства для чтения DVD).

Также программу установки можно запустить с другого загрузочного носителя. Например, в качестве загрузочного носителя может использоваться загрузочный USB-flash-накопитель.

Для того чтобы начать установку ОС Альт Рабочая станция K, достаточно загрузиться с носителя, на котором записан дистрибутив.

Предварительно следует включить в BIOS опцию загрузки с оптического привода или с USB-устройства.

В большинстве случаев указание способа входа в BIOS отображается на вашем мониторе непосредственно после включения компьютера. Способ входа в меню BIOS и информация о расположении настроек определяется производителем используемого оборудования. За информацией можно обратиться к документации на ваше оборудование.

Загрузка с установочного диска или специально подготовленного USB-flash-накопителя начинается с меню, в котором перечислено несколько вариантов загрузки:

— установка операционной системы.

— установка по VNC с соединением в сторону устанавливаемой машины. Параметры установки по VNC передаются как параметры ядра. Нажатие клавиши E позволяет задать пароль (по умолчанию — VNCPWD):

— в этом режиме работа ОС Альт Рабочая станция K осуществляется непосредственно с установочного диска, не затрагивая установленную на жестком диске ОС. Режим LiveCD позволяет быстро начать работу с компьютером, избегая длительного процесса установки ОС в постоянную память.

Установить систему, загрузившись в режиме , нельзя.

— позволяет включить или отключить добавление специальных параметров загрузки ядра, предназначенных для безопасного режима (может быть полезно для запуска системы на старом или нестабильном железе):

— позволяет выбрать язык интерфейса загрузчика и программы установки (нажатие клавиши F2 вызывает такое же действие).

— позволяет выбрать сетевой источник установки (нажатие клавиши

F4 вызывает такое же действие). Подробнее рассказано в разделе

Источники установки.

— проверка целостности оперативной памяти. Процесс диагностики заключается в проведении нескольких этапов тестирования каждого отдельного модуля ОЗУ (данный процесс будет выполняться бесконечно, пока его не остановят, необходимо дождаться окончания хотя бы одного цикла проверки);

— оболочка/терминал для прошивки, позволяющий запускать EFI-приложения, в том числе загрузчики UEFI;

— позволяет получить доступ к настройкам UEFI.

Начальный загрузчик в режиме Legacy:

Пункт позволяет запустить уже установленную на жёстком диске операционную систему.

Мышь на этом этапе установки не поддерживается. Для выбора опций установки и различных вариантов необходимо использовать клавиатуру.

Нажатием клавиши E можно вызвать редактор параметров текущего пункта загрузки. Если система настроена правильно, то редактировать их нет необходимости.

Чтобы начать процесс установки, нужно клавишами перемещения курсора вверх и вниз выбрать пункт меню и нажать Enter. Начальный этап установки не требует вмешательства пользователя: происходит автоматическое определение оборудования и запуск компонентов программы установки. Сообщения о происходящем на данном этапе можно просмотреть, нажав клавишу ESC.

Сочетание клавиш Ctrl+Alt+F1 — выдает технические сведения о выполнении процесса установки ОС Альт Рабочая станция K.

В начальном загрузчике установлено небольшое время ожидания: если в этот момент не предпринимать никаких действий, то будет загружена та система, которая уже установлена на жестком диске. Если вы пропустили нужный момент, перезагрузите компьютер и вовремя выберите пункт .

Глава 8. Последовательность установки

До того как будет произведена установка базовой системы на жёсткий диск, программа установки работает с образом системы загруженным в оперативную память компьютера.

Если инициализация оборудования завершилась успешно, будет запущен графический интерфейс программы-установщика. Процесс установки разделён на шаги. Каждый шаг посвящён настройке или установке определённого свойства системы. Шаги нужно проходить последовательно. Переход к следующему шагу происходит по нажатию кнопки Далее. При помощи кнопки Назад, при необходимости, можно вернуться к уже пройденному шагу и изменить настройки. Однако возможность перехода к предыдущему шагу ограничена теми шагами, в которых нет зависимости от данных, введённых ранее.

Если по каким-то причинам возникла необходимость прекратить установку, необходимо нажать кнопку <Reset> на корпусе системного блока компьютера.

Совершенно безопасно выполнить отмену установки только до шага

Подготовка диска, поскольку до этого момента не производится никаких изменений на жёстком диске. Если прервать установку между шагами

Подготовка диска и

Установка загрузчика, существует вероятность, что после этого с жёсткого диска не сможет загрузиться ни одна из установленных систем (если такие имеются).

Технические сведения о ходе установки можно посмотреть, нажав Ctrl+Alt+F1, вернуться к программе установки — Ctrl+Alt+F7. По нажатию Ctrl+Alt+F2 откроется отладочная виртуальная консоль.

Каждый шаг сопровождается краткой справкой, которую можно вызвать, щёлкнув кнопку Справка или нажав клавишу F1.

Нажатие на кнопку

позволяет показать/скрыть панель со списком шагов установки:

Во время установки системы выполняются следующие шаги:

Установка Альт Рабочая станция K начинается с выбора основного языка — языка интерфейса программы установки и устанавливаемой системы.

На этом же этапе выбирается вариант переключения раскладки клавиатуры. Раскладка клавиатуры — это привязка букв, цифр и специальных символов к клавишам на клавиатуре. Помимо ввода символов на основном языке, в любой системе Linux необходимо иметь возможность вводить латинские символы (имена команд, файлов и т.п.). Для этого обычно используется стандартная английская раскладка клавиатуры. Переключение между раскладками осуществляется при помощи специально зарезервированных для этого клавиш. Для русского языка доступны следующие варианты переключения раскладки:

Если выбранный основной язык имеет всего одну раскладку (например, при выборе английского языка в качестве основного), эта единственная раскладка будет принята автоматически.

Глава 10. Лицензионное соглашение

Перед продолжением установки следует внимательно прочитать условия лицензии. В лицензии говорится о ваших правах. В частности, за вами закрепляются права на:

эксплуатацию программ на любом количестве компьютеров и в любых целях;

распространение программ (сопровождая их копией авторского договора);

получение исходных текстов программ.

Если вы приобрели дистрибутив, то данное лицензионное соглашение прилагается в печатном виде к вашей копии дистрибутива. Лицензия относится ко всему дистрибутиву Альт Рабочая станция K. Если вы согласны с условиями лицензии, отметьте пункт Да, я согласен с условиями и нажмите Далее.

На данном этапе выполняется выбор региона и города, по которым будет определен часовой пояс и установлены системные часы.

Для корректной установки даты и времени достаточно правильно указать часовой пояс и выставить желаемые значения для даты и времени.

Для указания часового пояса в соответствующих списках выберите регион, а затем город. Поиск по списку можно ускорить, набирая на клавиатуре первые буквы искомого слова.

Пункт Хранить время в BIOS по Гринвичу выставляет настройки даты и времени в соответствии с часовыми поясами, установленными по Гринвичу, и добавляет к местному времени часовую поправку для выбранного региона.

После выбора часового пояса будут предложены системные дата и время по умолчанию.

Для ручной установки текущих даты и времени нужно нажать кнопку Изменить…. Откроется окно ручной настройки системных параметров даты и времени.

Для синхронизации системных часов с удаленным сервером времени (NTP) по локальной сети или по сети Интернет нужно отметить пункт Получать точное время с NTP-сервера и указать предпочитаемый NTP-сервер. В большинстве случаев можно указать сервер pool.ntp.org.

Если выбрана опция Получать точное время с NTP-сервера, то компьютер может и сам быть сервером точного времени. Например, использоваться как сервер точного времени машинами локальной сети. Для активации этой возможности необходимо отметить пункт Работать как NTP-сервер.

Для сохранения настроек и продолжения установки системы в окне ручной установки даты и времени необходимо нажать кнопку ОК и затем в окне Дата и время нажать кнопку Далее.

В случае если ОС Альт Рабочая станция K устанавливается как вторая ОС, необходимо снять отметку с пункта Хранить время в BIOS по Гринвичу, иначе время в уже установленной ОС может отображаться некорректно.

Глава 12. Настройка сети

На этом этапе необходимо задать параметры работы сетевой карты и настройки сети: IP-адреса сетевых интерфейсов, DNS-сервер, шлюз и т.п. Конкретные значения будут зависеть от используемого вами сетевого окружения. Ручного введения настроек можно избежать при наличии в сети настроенного DHCP-сервера. В этом случае все необходимые сетевые настройки будут получены автоматически.

В окне

Настройка сети доступны следующие поля:

Имя компьютера — сетевое имя компьютера (это общий сетевой параметр, не привязанный к какому-либо конкретному интерфейсу);

Интерфейсы — список доступных сетевых интерфейсов;

Версия протокола IP — используемая версия IP-протокола (IPv4, IPv6);

Конфигурация — способ назначения IP-адресов (, , );

IP-адреса — пул назначенных IP-адресов (формируется из введённых в поле Добавить ↑ IP, для удаления адреса используется кнопка Удалить);

Добавить ↑ IP — позволяет вручную ввести IP-адрес и выбрать маску сети из выпадающего списка. Для добавления адреса в пул IP-адресов нужно нажать кнопку Добавить;

Шлюз по умолчанию — адрес маршрутизатора (шлюза), используемого по умолчанию;

DNS-серверы — список DNS-серверов, используемых для разрешения доменных имён;

Домены поиска — список доменов, по которым будет выполняться поиск (используется, например, при неполных DNS-запросах).

При переключении конфигурации с на в поле IP-адреса может отображаться IP-адрес, полученный по DHCP. Этот адрес никак не используется в дальнейшей настройке. Необходимо удалить отображаемый IP-адрес и задать адрес вручную, иначе сетевому интерфейсу будет назначен IP-адрес локальной заглушки (например, 127.0.0.2).

В окне, открываемом при нажатии кнопки Дополнительно, можно выбрать сетевую подсистему (NetworkManager, Etcnet) для данного интерфейса, а также указать, должен ли интерфейс запускаться автоматически при загрузке системы.

Для совместимости с именем компьютера в сетях Windows (netbios name), имя компьютера не должно превышать 15 символов.

Для сохранения настроек сети и продолжения работы программы установки необходимо нажать кнопку Далее.

12.1. Настройка Wi-Fi-соединения

При наличии беспроводной сетевой карты на этом шаге возможно настроить подключение к беспроводной сети.

Для настройки подключения необходимо:

В списке Интерфейсы выбрать беспроводной интерфейс и нажать кнопку Настройка беспроводной связи…:

В списке Найденные сети выбрать нужную сеть и нажать кнопку Настроить:

Если нужная сеть не отображается в списке Найденные сети, нажмите кнопку Сканировать.

В списке Настроенные сети выбрать добавленную сеть, в поле Защита указать режим безопасности, а в поле Сменить пароль — пароль для подключения к точке доступа:

Для применения настроек нажать кнопку Применить.

Для возврата к основным настройкам нажать кнопку OK.

Для создания VLAN-интерфейсов необходимо выполнить следующие действия:

В списке Интерфейсы выбрать сетевой интерфейс и нажать кнопку Настройка VLAN…:

Ввести VLAN ID (число от 1 до 4095) в поле VID и нажать кнопку Добавить VLAN:

Следует обратить внимание, что значение 4094 является верхней допустимой границей идентификатора VLAN. Значение 4095 зарезервировано и используется для технических нужд, например, при отбрасывании трафика с некорректным VLAN.

Повторить предыдущий пункт, если требуется создать несколько VLAN-интерфейсов.

Для возврата к основным настройкам нажать кнопку Назад.

В результате будут созданы виртуальные интерфейсы с именем, содержащим VLAN ID. Для этих интерфейсов можно задать IP-адрес и, при необходимости, дополнительные параметры:

Для удаления VLAN-интерфейса следует в списке Интерфейсы выбрать «родительский» сетевой интерфейс и нажать кнопку Настройка VLAN…. Затем в открывшемся окне выбрать нужный VLAN-интерфейс и нажать кнопку Удалить.

Глава 13. Выбор дополнительных приложений

На данном этапе программа установки предлагает выбрать дополнительные пакеты программ, которые будут включены в состав ОС Альт Рабочая станция K и установлены вместе с ней на диск.

В любом дистрибутиве Альт Рабочая станция K доступно значительное количество программ (до нескольких тысяч), часть из них составляет саму операционную систему, а остальные — это прикладные программы и утилиты.

В ОС Альт Рабочая станция K все операции установки и удаления производятся над пакетами — отдельными компонентами системы. Пакет и программа соотносятся неоднозначно: иногда одна программа состоит из нескольких пакетов, иногда один пакет включает несколько программ.

В процессе установки системы обычно не требуется детализированный выбор компонентов на уровне пакетов — это требует слишком много времени и знаний от проводящего установку, тем более, что комплектация дистрибутива подбирается таким образом, чтобы из имеющихся программ можно было составить полноценную рабочую среду для соответствующей аудитории пользователей. Поэтому в процессе установки системы пользователю предлагается выбрать из небольшого списка групп пакетов именно те, которые необходимы для решения наиболее распространённых задач.

Рабочая станция — пользователю будет доступна стандартная рабочая среда;

Веб-терминал — пользователю будет доступна рабочая среда, состоящая из одного веб-браузера.

При выборе профиля Рабочая станция можно изменить состав устанавливаемых пакетов.

Выбирать пакеты при выборе профиля Веб-терминал не имеет смысла, так как пользователям в любом случае будет доступен только веб-браузер.

Для удобства дополнительные приложения сгруппированы по решаемым задачам. Опция Показывать состав группы выводит список программных пакетов, входящих в состав той или иной группы пакетов:

Под списком групп на экране отображается информация об объёме дискового пространства, которое будет занято после установки пакетов, входящих в выбранные группы.

Выбирать группу пакетов Планшетный компьютер следует только в том случае, если вы устанавливаете систему на планшетный компьютер с сенсорным экраном.

При выборе группы пакетов Веб-терминал пользователю будет доступна рабочая среда, состоящая из одного веб-браузера.

Выбрав необходимые группы, следует нажать Далее.

Глава 14. Подготовка диска

На этом этапе подготавливается площадка для установки Альт Рабочая станция K, в первую очередь — выделяется свободное место на диске.

Переход к этому шагу может занять некоторое время. Время ожидания зависит от производительности компьютера, объёма жёсткого диска, количества разделов на нём и т.п.

14.1. Выбор профиля разбиения диска

После завершения первичной конфигурации загрузочного носителя откроется окно Подготовка диска. В списке разделов перечислены уже существующие на жёстких дисках разделы (в том числе здесь могут оказаться съёмные flash-диски, подключённые к компьютеру в момент установки).

В списке

Выберите профиль перечислены доступные профили разбиения диска. Профиль — это шаблон распределения места на диске для установки ОС. Можно выбрать один из профилей:

Установка рабочей станции (совместима с Timeshift);

Установка рабочей станции;

Установка рабочей станции (без LVM);

Вручную.

Первые три профиля предполагают автоматическое разбиение диска.

14.2. Автоматические профили разбиения диска

При выборе профиля Установка рабочей станции (совместима с Timeshift) будет создан раздел BtrFS с разбивкой на подразделы @ и @home:

Для создания резервных копий системы (снимков), с использованием встроенных средств файловой системы BtrFS, можно использовать программу

Timeshift (см.

Резервное копирование (Timeshift)).

При выборе профиля Установка рабочей станции будет создан логический том с разбивкой на swap и корень:

При выборе профиля Установка рабочей станции (без LVM) будет создан раздел под корень (swap и раздел под efi автоматически):

Если результат вас по каким-то причинам не устраивает, прямо сейчас можно его отредактировать.

От возможности редактировать результат разбиения можно отказаться, сняв выделение с пункта Предложить сделать мои изменения после применения профиля. В этом случае никакой информации о распределении дискового пространства на экране отображаться не будет. После осуществления физических изменений на жестком диске начнется установка базовой системы. Этот вариант подойдет для установки на чистый диск.

Рядом с названием профиля указан минимальный объём свободного места на диске, требуемый для установки в соответствии с данным профилем.

Если при применении одного из профилей автоматического разбиения диска доступного места на диске окажется недостаточно, то на монитор будет выведено сообщение об ошибке: Невозможно применить профиль, недостаточно места на диске:

Для решения этой проблемы можно полностью очистить место на диске, отметив пункт Очистить выбранные диски перед применением профиля и применить профиль повторно.

Если сообщение о недостатке места на диске появляется и при отмеченном пункте Очистить выбранные диски перед применением профиля, то это связано с недостаточным для использования автоматических методов разметки объёмом всего диска. В этом случае вы можете воспользоваться методом ручной разметки: профиль Вручную.

При отмеченном пункте Очистить выбранные диски перед применением профиля будут удалены все данные с выбранных дисков без возможности восстановления. Рекомендуется использовать эту возможность при полной уверенности в том, что диски не содержат никаких ценных данных.

Для продолжения установки следует нажать кнопку Далее. Появится окно со списком настроенных разделов и их точек монтирования. Если вы уверены в том, что подготовка диска завершена, подтвердите переход к следующему шагу нажатием кнопки ОК.

14.3. Ручной профиль разбиения диска

При необходимости освободить часть дискового пространства следует воспользоваться профилем разбиения вручную. Вы сможете удалить некоторые из существующих разделов или содержащиеся в них файловые системы. После этого можно создать необходимые разделы самостоятельно или вернуться к шагу выбора профиля и применить один из автоматических профилей. Выбор этой возможности требует знаний об устройстве диска и технологиях его разметки.

По нажатию Далее будет произведена запись новой таблицы разделов на диск и форматирование разделов. Только что созданные на диске программой установки разделы пока не содержат данных и поэтому форматируются без предупреждения. Уже существовавшие, но изменённые разделы, которые будут отформатированы, помечаются специальным значком в колонке Файловая система слева от названия. Если вы уверены в том, что подготовка диска завершена, подтвердите переход к следующему шагу нажатием кнопки Далее.

Не следует форматировать разделы с теми данными, которые вы хотите сохранить, например, со старыми пользовательскими данными (/home) или с другими операционными системами. Отформатировать можно любые разделы, которые вы хотите «очистить» (т.е. удалить все данные).

Не уменьшайте NTFS-раздел с установленной Microsoft Windows Vista/Windows 7 средствами программы установки. В противном случае вы не сможете загрузить Microsoft Windows Vista/Windows 7 после установки Альт Рабочая станция K. Для выделения места под установку Альт Рабочая станция K воспользуйтесь средствами, предоставляемыми самой Microsoft Windows Vista/Windows 7: Управление дисками → Сжать.

Для того чтобы система правильно работала (в частности могла загрузиться) с UEFI, при ручном разбиении диска надо обязательно сделать точку монтирования

/boot/efi, в которую нужно смонтировать vfat раздел с загрузочными записями. Если такого раздела нет, то его надо создать вручную. При разбивке жёсткого диска в автоматическом режиме такой раздел создаёт сам установщик. Особенности разбиения диска в UEFI-режиме:

требуется создать новый или подключить существующий FAT32-раздел с GPT-типом ESP (efi system partition) размером ~100—500 Мб (будет смонтирован в /boot/efi);

может понадобиться раздел типа bios boot partition минимального размера, никуда не подключенный и предназначенный для встраивания grub2-efi;

остальные разделы — и файловая система, и swap — имеют GPT-тип basic data; актуальный тип раздела задаётся отдельно.

Для сохранения всех внесенных настроек и продолжения установки в окне Подготовка диска нужно нажать кнопку Далее. Появится окно со списком настроенных разделов и их точек монтирования. Если вы уверены в том, что подготовка диска завершена, подтвердите переход к следующему шагу нажатием кнопки ОК.

14.4. Дополнительные возможности разбиения диска

Ручной профиль разбиения диска позволяет установить ОС на программный RAID-массив, разместить разделы в томах LVM и использовать шифрование на разделах. Данные возможности требуют от пользователя понимания принципов функционирования указанных технологий.

14.4.1. Создание программного RAID-массива

Избыточный массив независимых дисков RAID (redundant array of independent disks) — технология виртуализации данных, которая объединяет несколько жёстких дисков в логический элемент для избыточности и повышения производительности.

Обратите внимание, что для создания программного RAID-массива потребуется минимум два жёстких диска.

Программа установки поддерживает создание программных RAID-массивов следующих типов:

RAID 1;

RAID 0;

RAID 4/5/6;

RAID 10.

Процесс подготовки к установке на RAID условно можно разбить на следующие шаги:

создание разделов на жёстких дисках;

создание RAID-массивов на разделах жёсткого диска;

создание файловых систем на RAID-массиве.

Для создания программного RAID-массива может потребоваться предварительно удалить существующую таблицу разделов с жёсткого диска.

Системный раздел EFI должен быть физическим разделом в основной таблице разделов диска.

Для настройки параметров нового раздела из состава RAID-массива необходимо выбрать неразмеченный диск в окне профиля разбивки пространства Вручную и нажать кнопку Создать раздел:

Для создания программного массива на GPT-разделах следует сначала создать разделы типа basic data и не создавать на них том (снять отметку с пункта Создать том):

В этом окне необходимо настроить следующие параметры:

Размер — в поле необходимо указать размер будущего раздела в Мбайт;

Смещение — в поле необходимо указать смещение начала данных на диске в Мбайт;

Тип раздела — в выпадающем поле нужно выбрать значение для последующего включения раздела в RAID-массив.

В режиме Legacy при создании разделов на жёстких дисках для последующего включения их в RAID-массивы следует указать Тип раздела для них равным :

На втором диске создать два раздела с типом без создания на них томов. При этом разделы на разных дисках должны совпадать по размеру.

При создании разделов следует учесть, что объём результирующего массива может зависеть от размера, включённых в него разделов жёсткого диска. Например, при создании RAID 1 результирующий размер массива будет равен размеру минимального участника.

После создания разделов на дисках можно переходить к организации самих RAID-массивов. Для этого в списке следует выбрать пункт RAID, после чего нажать кнопку Создать RAID:

Далее мастер предложит выбрать тип массива:

И указать участников RAID-массива (по умолчанию выбираются все разделы, поэтому необходимо снять отметку с раздела ):

Результат создания RAID-массива:

После того, как RAID-массив создан, его можно использовать как обычный раздел на жёстком диске, то есть, на нём можно создавать файловые системы или же, например, включать в LVM-тома.

После установки системы можно будет создать ещё один RAID-массив и добавить в него загрузочный раздел (/boot/efi).

14.4.2. Создание LVM-томов

Менеджер логических дисков LVM (Logical Volume Manager) — средство гибкого управления дисковым пространством, которое позволяет создавать поверх физических разделов (либо неразбитых дисков) логические тома, которые в самой системе будут видны как обычные блочные устройства с данными (обычные разделы).

Процесс подготовки к установке на LVM условно можно разбить на следующие шаги:

создание разделов на жёстких дисках;

создание группы томов LVM;

создание томов LVM;

создание файловых систем на томах LVM.

Для создания группы томов LVM может потребоваться предварительно удалить существующую таблицу разделов с жёсткого диска.

Системный раздел EFI должен быть физическим разделом в основной таблице разделов диска, не под LVM.

Для настройки параметров нового раздела необходимо выбрать неразмеченный диск в окне профиля разбивки пространства Вручную и нажать кнопку Создать раздел:

При создании разделов на жёстких дисках для последующего включения их в LVM-тома следует указать Тип раздела для них равным и не создавать на них том (снять отметку с пункта Создать том):

В режиме Legacy при создании разделов на жёстких дисках для последующего включения их в LVM-тома следует указать Тип раздела для них равным :

После создания разделов на дисках можно переходить к созданию группы томов LVM. Для этого в списке следует выбрать пункт LVM, после чего нажать кнопку Создать группу томов:

В открывшемся окне необходимо выбрать разделы, которые будут входить в группу томов, указать название группы томов и выбрать размер экстента:

Размер экстента представляет собой наименьший объем пространства, который может быть выделен тому. Размер экстента по умолчанию 65536 (65536*512 байт = 32 Мб, где 512 байт — размер сектора).

После того, как группа томов LVM создана, её можно использовать как обычный жёсткий диск, то есть внутри группы томов можно создавать тома (аналог раздела на физическом жёстком диске) и файловые системы внутри томов.

14.4.3. Создание шифрованных разделов

Программа установки позволяет создавать шифрованные разделы.

Процесс создания шифрованного раздела ничем не отличается от процесса создания обычного раздела и инициируется нажатием на кнопку Создать шифруемый раздел:

В открывшемся окне доступны следующие настройки:

Размер — общий размер шифрованного тома;

Смещение — настройка осуществляется с помощью ползунка либо путём ввода значения с клавиатуры (в поле необходимо указать смещение начала данных на диске в Мбайт);

Тип раздела — в выпадающем поле нужно выбрать значение Linux filesystem или basic data;

Создать шифруемый том — отметить пункт для автоматического перехода к настройке файловой системы на данном разделе;

Показывать дополнительные настройки — отобразить дополнительные настройки при последующей работе с разделом.

После создания шифрованного раздела мастер, как и при создании обычного раздела, предложит создать на нём файловую систему и при необходимости потребует указать точку монтирования.

Установка загрузчика на шифрованный раздел не поддерживается.

14.4.4. Создание подтомов BtrFS

BtrFS — файловая система, которая может работать с очень большими файлами, имеется поддержка снимков файловой системы (снапшотов), сжатие и подтома.

Подтом (subvolume) не является блочным устройством, но в каждом томе btrfs создаётся один подтом верхнего уровня (subvolid=5), в этом подтоме могут создаваться другие подтома и снапшоты. Подтома (подразделы, subvolumes) создаются ниже вершины дерева BtrFS по мере необходимости, например, для

/ и

/home создаются подтома с именами @ и @home. Это означает, что для монтирования подтомов необходимы определенные параметры вместо корня системы BtrFS по умолчанию:

Программа установки Альт Рабочая станция K позволяет создать подтома (subvolume), указав разные точки монтирования.

Процесс подготовки к установке на подтома условно можно разбить на следующие шаги:

Для настройки параметров нового раздела необходимо выбрать неразмеченный диск в окне профиля разбивки пространства Вручную и нажать кнопку Создать раздел:

При создании раздела на жёстком диске следует указать Тип раздела равным или :

В режиме Legacy при создании раздела на жёстком диске следует указать Тип раздела равным :

На следующем шаге выбрать файловую систему BtrFS:

В окне Изменить точку монтирования нажать кнопку Отмена (не указывать точку монтирования для раздела):

После создания раздела можно переходить к созданию подтомов. Для этого в списке следует выбрать раздел с файловой системой BtrFS, после чего нажать кнопку Создать подтом:

В открывшемся окне следует указать имя подтома или путь до него. Создание подтома @home:

Данное действие следует повторить для создания подтома @.

После создания подтомов необходимо указать точки монтирования для каждого тома. Для этого выбрать подтом и нажать кнопку Изменить точку монтирования:

В открывшемся окне указать точку монтирования:

После указания точек монтирования для подтомов можно установить систему как обычно.

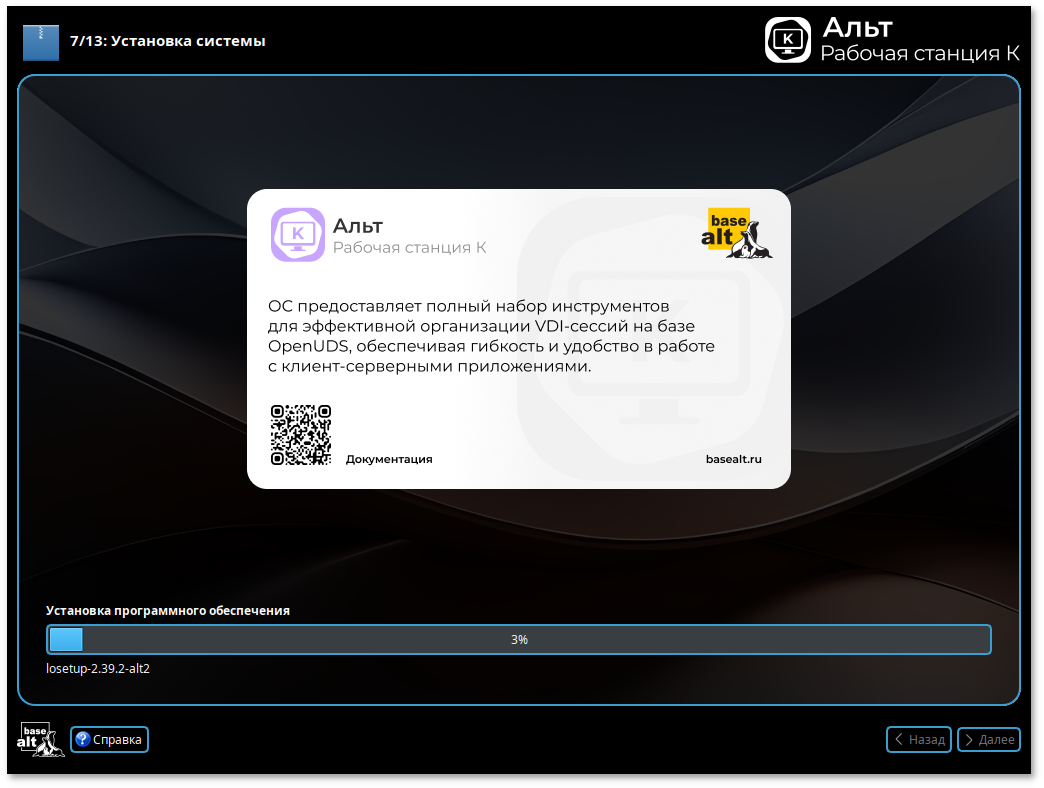

Глава 15. Установка системы

На данном этапе происходит распаковка ядра и установка набора программ, необходимых для работы ОС Альт Рабочая станция K.

Установка происходит автоматически в два этапа:

получение пакетов;

установка пакетов.

Получение пакетов осуществляется из источника, выбранного на этапе начальной загрузки. При сетевой установке (по протоколу FTP или HTTP) время выполнения этого шага будет зависеть от скорости соединения и может быть значительно большим в сравнении с локальной установкой.

Глава 16. Сохранение настроек

Начиная с данного этапа, программа установки работает с файлами только что установленной базовой системы. Все последующие изменения можно будет совершить после завершения установки посредством редактирования соответствующих конфигурационных файлов или при помощи модулей управления, включенных в дистрибутив.

По завершении установки базовой системы начинается шаг сохранения настроек. Он проходит автоматически и не требует вмешательства пользователя. На экране отображается индикатор выполнения.

На этом шаге производится перенос настроек, выполненных на первых шагах установки, в только что установленную базовую систему. Производится также запись информации о соответствии разделов жесткого диска смонтированным на них файловым системам (заполняется конфигурационный файл /etc/fstab).

После сохранения настроек осуществляется автоматический переход к следующему шагу.

Глава 17. Установка загрузчика

Загрузчик ОС — это программа, которая позволяет загружать Альт Рабочая станция K другие ОС, если они установлены на данной машине.

При установке на

EFI модуль установки загрузчика предложит вариант установить загрузчик в специальный раздел «» (рекомендуется выбрать автоматическое разбиение на этапе разметки диска для создания необходимых разделов для загрузки с

EFI):

Варианты установки загрузчика при установке в режиме EFI:

— при установке загрузчика в NVRAM будет добавлена запись, без которой большинство компьютеров не смогут загрузиться во вновь установленную ОС;

— перед добавлением записи в NVRAM её содержимое будет сохранено в /root/.install-log, после чего из неё будут удалены все загрузочные записи, что приведёт к восстановлению полностью заполненной NVRAM и гарантирует загрузку вновь установленной ОС;

— этот вариант следует выбрать, только если инсталлятор не может создать запись в NVRAM или если заведомо известно, что запись в NVRAM может вывести компьютер из строя (вероятно, запись в NVRAM придётся создать после установки ОС средствами BIOS Setup);

— этот вариант следует выбрать, только если ОС устанавливается на съёмный накопитель. Этот вариант также можно использовать вместо варианта при условии, что это будет единственная ОС на данном накопителе. Создавать запись в NVRAM не потребуется.

Выбор варианта установки загрузчика, зависит от вашего оборудования. Если не работает один вариант, попробуйте другие.

Установка загрузчика при установке в режиме Legacy:

Программа установки автоматически определяет, в каком разделе жёсткого диска следует располагать загрузчик для возможности корректного запуска ОС Альт Рабочая станция K. Положение загрузчика, в случае необходимости, можно изменить в списке Устройство, выбрав другой раздел.

Если же вы планируете использовать и другие ОС, уже установленные на этом компьютере, тогда имеет значение, на каком жёстком диске или в каком разделе будет расположен загрузчик.

Для ограничения доступа к опциям загрузки можно установить пароль на загрузчик. Для этого необходимо отметить пункт Установить или сбросить пароль и задать пароль в появившихся полях для ввода.

При необходимости изменения опций загрузки при старте компьютера потребуется ввести имя пользователя «boot» и заданный на этом шаге пароль.

Для подтверждения выбора и продолжения работы программы установки необходимо нажать кнопку Далее.

Глава 18. Установка пароля на шифрованные разделы

Если вы не создавали шифруемые разделы, то этот шаг пропускается автоматически. В этом случае сразу переходите к главе

Администратор системы.

На этом этапе требуется ввести пароль для шифруемых разделов. Этот пароль потребуется вводить для того, чтобы получать доступ к информации на данных разделах.

Например, если вы зашифровали /home, то во время загрузки системы будет необходимо ввести пароль для этого раздела, иначе вы не сможете получить доступ в систему под своим именем пользователя.

Внимание! Запомните этот пароль (набранный вручную или сгенерированный автоматически), так как, без знания пароля, доступ к зашифрованным разделам будет невозможен.

Глава 19. Администратор системы

На данном этапе загрузчик создает учетную запись администратора. В открывшемся окне необходимо ввести пароль учетной записи администратора (root). Чтобы исключить опечатки при вводе пароля, пароль учетной записи вводится дважды.

Чтобы избежать последствий неверной раскладки клавиатуры можно просмотреть пароль, который будет сохранен. Для этого нажмите на значок глаза в поле ввода:

Для автоматической генерации пароля необходимо отметить пункт Создать автоматически. Система предложит пароль, сгенерированный автоматическим образом в соответствии с требованиями по стойкости паролей.

В любой системе Linux всегда присутствует один специальный пользователь — администратор системы, он же суперпользователь. Для него зарезервировано стандартное системное имя — root.

Администратор системы отличается от всех прочих пользователей тем, что ему позволено производить любые, в том числе самые разрушительные изменения в системе. Поэтому выбор пароля администратора системы — очень важный момент для безопасности. Любой, кто сможет ввести его правильно (узнать или подобрать), получит неограниченный доступ к системе. Даже ваши собственные неосторожные действия от имени root могут иметь катастрофические последствия для всей системы.

Стоит запомнить пароль root — его нужно будет вводить для получения права изменять настройки системы с помощью стандартных средств настройки Альт Рабочая станция K. Более подробную информацию о режиме суперпользователя вы можете прочитать в главе

Режим суперпользователя.

Подтверждение введенного (или сгенерированного) пароля учетной записи администратора (root) и продолжение работы программы установки выполняется нажатием кнопки Далее.

Глава 20. Системный пользователь

На данном этапе программа установки создает учетную запись системного пользователя (пользователя) ОС Альт Рабочая станция K.

Помимо администратора (root) в систему необходимо добавить, по меньшей мере, одного обычного системного пользователя. Работа от имени администратора системы считается опасной, поэтому повседневную работу в Linux следует выполнять от имени ограниченного в полномочиях системного пользователя.

При добавлении системного пользователя предлагается ввести имя учётной записи пользователя. Имя учётной записи всегда представляет собой одно слово, состоящее только из строчных латинских букв (заглавные запрещены), цифр и символа подчёркивания «_» (причём цифра и символ «_» не могут стоять в начале слова).

Для того чтобы исключить опечатки, пароль пользователя вводится дважды. Пароль пользователя можно создать автоматически, по аналогии с автоматическим созданием пароля суперпользователя.

Для автоматической генерации пароля необходимо отметить пункт Создать автоматически. Система предложит пароль, сгенерированный автоматическим образом в соответствии с требованиями по стойкости паролей.

В процессе установки создаётся учётная запись системного пользователя — от его имени можно выполнять задачи, не требующие привилегий суперпользователя. Учётные записи для всех прочих пользователей системы можно будет создать в любой момент после установки операционной системы.

Если отметить пункт Автоматический вход в систему, пользователь будет автоматически входить в систему.

Подтверждение введенного (или сгенерированного) пароля учетной записи системного пользователя и продолжение работы программы установки выполняется нажатием кнопки Далее.

Глава 21. Завершение установки

На экране последнего шага установки отображается информация о завершении установки Альт Рабочая станция K.

После нажатия кнопки Завершить автоматически начнется перезагрузка системы.

Не забудьте извлечь установочный диск (если это не происходит автоматически). Далее можно загружать установленную систему в обычном режиме.

Глава 22. Установка OEM-версии ОС Альт Рабочая станция K

При установке ОС Альт Рабочая станция K в режиме OEM операционная система устанавливается с учётной записью временного пользователя и подготавливается для будущего пользователя. В этом режиме можно выполнить всю аппаратную настройку и выбрать необходимые пакеты программ. Пользователю при первом запуске будет предоставлена возможность выполнить персональные настройки: задать имя пользователя, выбрать язык интерфейса и т.д.

После завершения установки компьютер можно передать конечному пользователю.

При первой загрузке системы пользователь попадет в мастер начальной настройки системы, который состоит из следующих шагов:

Выбор основного языка системы:

Сообщение с напоминанием о том, что производится первоначальная настройка системы, а не установка:

Настройка сетевых параметров:

Выбор часового пояса, по которому будут установлены часы:

Установка пароля учетной записи администратора (root):

Возможность удаления ранее созданных учётных записей системных пользователей:

Не удаляйте пользователя nobody. Этот системный пользователь используется для обеспечения безопасности и корректной работы некоторых служб.

Создание новой учётной записи системного пользователя:

Завершение настройки системы:

Глава 23. Обновление системы до актуального состояния

После установки системы, её лучше сразу обновить до актуального состояния. Можно не обновлять систему и сразу приступать к работе только в том случае, если вы не планируете подключаться к сети или Интернету, не собираетесь устанавливать дополнительных программ.

Глава 24. Автоматическая установка системы (autoinstall)

ОС Альт Рабочая станция K можно установить в автоматическом режиме. Для этого потребуется установочный диск и доступный по сети (по протоколам HTTP или FTP) каталог с несколькими файлами.

Пример настройки FTP-сервера см. в разделе

FTP.

24.1. Файлы автоустановки

Файлы автоустановки:

pkg-groups.tar — архив, содержащий дополнительные к базовой системе группы пакетов;

autoinstall.scm — сценарий автоматической установки на языке Scheme;

vm-profile.scm — сценарий с вариантами автоматической разбивки жёсткого диска на языке Scheme;

install-scripts.tar — архив, содержащий дополнительные скрипты для preinstall.d и postinstall.d в одноимённых каталогах. Скрипты должны быть исполняемыми. Скрипты из архива заменяют одноимённые скрипты инсталлятора.

Файлы, описывающие процесс установки, необходимо поместить в каталог (например, metadata), доступный по сети по протоколам HTTP или FTP.

24.1.1. Формат файла vm-profile.scm

Файл vm-profile.scm содержит сценарий на языке Scheme, описывающий формат автоматической разбивки жёсткого диска.

Пример файла

vm-profile.scm с одним профилем (kworkstation) разбивки жёсткого диска:

((kworkstation

(title . "Setup for kworkstation")

(action . trivial)

(actiondata ("swap" (size 2048000 . 2048000) (fsim . "SWAPFS") (methods plain))

("/" (size 40960000 . 40960000 ) (fsim . "Ext4") (methods plain))

("/home" (size 20480000 . #t ) (fsim . "Ext4") (methods plain))))

)

В примере указана разбивка:

подкачка (swap) — 1024 МБ;

корневой раздел (/) — 20 ГБ;

/home — всё оставшееся место, но не меньше 10 ГБ.

Все числа в файле vm-profile.scm указываются в виде 512-байтных блоков, поэтому чтобы получить размер в байтах, нужно умножить значения на 512.

Добавление записи для /boot/efi не требуется — установщик создаст его автоматически.

Пример файла

vm-profile.scm с тремя профилями разбивки жёсткого диска:

((kworkstation

(title . "Setup for kworkstation")

(action . trivial)

(actiondata ("swap" (size 2048000 . 2048000) (fsim . "SWAPFS") (methods plain))

("/" (size 40960000 . 40960000 ) (fsim . "Ext4") (methods plain))

("/home" (size 2048000 . #t ) (fsim . "Ext4") (methods plain))))

(kworkstation_lvm

(title . "Setup for kworkstation LVM")

(action . trivial)

(actiondata ("swap" (size 2048000 . 2048000) (fsim . "SWAPFS") (methods lvm))

("/" (size 16384000 . #t ) (fsim . "Ext4") (methods lvm))))

(timeshift

(title . "Timeshift-compatible setup")

(action . trivial)

(actiondata ("swap" (size 2048000 . 2048000) (fsim . "SWAPFS") (methods plain))

("" (size 40960000 . #t) (fsim . "BtrFS") (methods plain) (subvols ("@" . "/") ("@home" . "/home")))))

)

В примере указаны профили:

kworkstation — подкачка (swap), корневой раздел и раздел /var;

kworkstation_lvm — логический том (LVM) с разбивкой на swap и корень;

timeshift — подкачка (swap) и раздел BtrFS с разбивкой на подтома @ и @home.

Имя нужного профиля указывается в файле

autoinstall.scm:

("/evms/profiles/workstation" action apply commit #f clearall #t exclude ())

В текущей версии автоустановки невозможно указать конкретный жёсткий диск — установка выполняется на первый обнаруженный диск в системе.

24.1.2. Формат файла pkg-groups.tar

Файл

pkg-groups.tar представляет собой tar-архив с двумя подкаталогами:

groups — содержит описание групп программного обеспечения в файлах *.directory;

lists — содержит файлы со списками пакетов для каждой группы и скрытый файл .base, содержащий список пакетов «базовой системы» (то есть те пакеты, которые устанавливаются в любом случае).

Файл pkg-groups.tar проще всего взять из установочного iso-образа из каталога /Metadata/ и доработать, если необходимо.

Для изменения списка пакетов:

Распаковать архив, например, выполнив команду:

$ tar xf pkg-groups.tar

Перейти в подкаталог

lists и добавить или изменить файл группы. Имена пакетов указываются по одному в каждой строке, например, содержимое файла

admc:

admc

alterator-gpupdate

gpupdate

local-policy

admx-basealt

samba-dc-common

admx-firefox

admx-chromium

gpui

Упаковать архив, например, выполнив команду:

$ tar cf pkg-groups.tar groups lists

Имя файла используемой группы затем указывается через пробел в

autoinstall.scm:

(("pkg-install") action "write" lists "group-1 group-2" auto #t)

где

group-1 и

group-2 — имена файлов со списками пакетов из подкаталога

lists.

В качестве источника пакетов при установке выступает сам диск, поэтому указание пакетов, которых нет на диске, приведёт к сбою установки.

24.1.3. Формат файла autoinstall.scm

Файл autoinstall.scm представляет собой командный скрипт для программы установки, написанный с использованием языка программирования Scheme. Каждая строка скрипта — команда для соответствующего модуля программы установки.

Ниже приведён пример файла autoinstall.scm для частного случая установки. Если требуются особые настройки, рекомендуется сначала выполнить установку вручную, изучить лог выполняемых команд в /root/.install-log/wizard.log и на его основе составить собственный скрипт autoinstall.scm.

Пример файла

autoinstall.scm:

; установка языка операционной системы (ru_RU)

("/sysconfig-base/language" action "write" lang ("ru_RU"))

; установка переключателя раскладки клавиатуры на Ctrl+Shift

("/sysconfig-base/kbd" language ("ru_RU") action "write" layout "ctrl_shift_toggle")

; установка часового пояса в Europe/Moscow, время в BIOS будет храниться в UTC

("/datetime-installer" action "write" commit #t name "RU" zone "Europe/Moscow" utc #t)

; настройка сетевого интерфейса на получение адреса по DHCP

("/net-eth" action "write" reset #t)

("/net-eth" action "write" name "enp0s3" ipv "4" configuration "dhcp" default "" search "" dns "" computer_name "newhost" ipv_enabled #t)

("/net-eth" action "write" commit #t)

; автоматическая разбивка жёсткого диска в профиле kworkstation_lvm

("/evms/control" action "write" control open installer #t)

("/evms/control" action "write" control update)

("/evms/profiles/kworkstation_lvm" action apply commit #f clearall #t exclude ())

("/evms/control" action "write" control commit)

("/evms/control" action "write" control close)

; установка пакетов операционной системы

("pkg-install-init" action "write")

; установка только базовой системы (дополнительные группы пакетов из pkg-groups.tar указываются по именам через пробел)

("/pkg-install" action "write" lists "" auto #t)

("/preinstall" action "write")

; установка загрузчика GRUB в EFI

("/grub" action "write" device "efi" passwd #f passwd_1 "*" passwd_2 "*")

; установка пароля суперпользователя root '123'

("/root/change_password" passwd_2 "123" passwd_1 "123")

; задание первого пользователя 'user' с паролем '123'

("/users/create_account" new_name "user" gecos "user" allow_su #t auto #f passwd_1 "123" passwd_2 "123" autologin #f)

;("/postinstall/firsttime" script "ftp://192.168.0.123/metadata/update.sh")

В данном примере будет выполнена установка системы в минимальном профиле (дополнительное ПО в состав устанавливаемых пакетов включаться не будет). Если необходимо установить, например, программы для поддержки принтеров и сканеров, в список устанавливаемых пакетов нужно добавить группы kworkstation/sound-editing и kworkstation/video-editing:

("/pkg-install" action "write" lists "kworkstation/printing kworkstation/scanning" auto #t)

При установке системы в режиме EFI загрузчик устанавливается в соответствующий раздел. Пример установки пароля на загрузчик в режиме EFI (пароль '123'):

("/grub" action "write" device "efi" passwd #t passwd_1 "123" passwd_2 "123")

При установке в режиме Legacy загрузчик GRUB следует установить на первый жёсткий диск, например:

("/grub" action "write" device "/dev/sda" passwd #f passwd_1 "*" passwd_2 "*")

Пример настройки сетевого интерфейса со статическим IP-адресом:

("/net-eth" action "write" reset #t)

("/net-eth" action "write" name "enp0s3" ipv "4" configuration "static" default "192.168.0.1" search "" dns "8.8.8.8" computer_name "newhost" ipv_enabled #t)

("/net-eth" action "add_iface_address" name "enp0s3" addip "192.168.0.25" addmask "24" ipv "4")

("/net-eth" action "write" commit #t)

где:

addip "192.168.0.25" — IP-адрес;

default "192.168.0.1" — шлюз по умолчанию;

dns "8.8.8.8" — DNS-сервер;

computer_name "newhost" — имя хоста.

В конец файла

autoinstall.scm можно добавить шаг

/postinstall, позволяющий выполнить команду или скрипт в конце установки или при первом запуске системы. Например:

("/postinstall/firsttime" script "ftp://192.168.0.123/metadata/update.sh")

У шага /postinstall есть два уровня запуска:

И два метода (method) указания скрипта запуска:

Примеры:

("/postinstall/firsttime" script "http://server/script.sh")

("/postinstall/firsttime" run "curl --silent --insecure http://server/finish")

("/postinstall/laststate" script "http://server/script.sh")

("/postinstall/laststate" run "curl --silent --insecure http://server/gotoreboot")

На уровне

laststate для работы с установленной системой требуется указывать пути с

$destdir или выполнять команды через run_chroot:

#!/bin/sh

a= . install2-init-functions

run_chroot sh -c "date > /root/STAMP_1"

date > $destdir/root/STAMP_2

24.1.4. Формат файла install-scripts.tar

Файл install-scripts.tar представляет собой tar-архив содержащий дополнительные скрипты.

Скрипты preinstall.d выполняются сразу после установки базовой системы. Как правило, это скрипты для дополнительной настройки базовой системы (перед установкой дополнительного набора ПО) и для переноса настроек из среды инсталлятора. Добавлять сюда свои собственные скрипты стоит только тогда, когда вы чётко представляете свои цели. Скрипты postinstall.d выполняются сразу после последнего шага инсталлятора. Как правило, это скрипты, удаляющие служебные пакеты инсталлятора из базовой системы. Если нужно сделать какие-нибудь специфические настройки системы, то это можно сделать здесь.

Скрипты preinstall.d необходимо поместить в каталог

preinstall.d, скрипты postinstall.d — в каталог

postinstall.d. Упаковать архив можно, например, выполнив команду:

$ tar cf install-scripts.tar preinstall.d postinstall.d

Данные скрипты выполняются в среде установщика, а не в среде установленной системы. Для работы с установленной системой требуется указывать пути с

$destdir или выполнять команды через run_chroot:

#!/bin/sh

a= . install2-init-functions

run_chroot sh -c "date > /root/STAMP_1"

date > $destdir/root/STAMP_2

24.2. Запуск автоматической установки

Для включения режима автоматической установки ядру инсталлятора ОС необходимо передать параметр загрузки

ai (без значения) и параметр

curl с указанием каталога с установочными файлами. Формат адреса в

curl должен быть представлен в виде URL. Пример параметров загрузки:

ai curl=ftp://<IP-адрес>/metadata/

Чтобы начать процесс автоматической установки ОС Альт Рабочая станция K, необходимо загрузиться с носителя, на котором записан дистрибутив. Затем клавишами перемещения курсора вверх и вниз выбрать пункт меню и нажать клавишу E. В открывшемся редакторе следует найти строку, начинающуюся с linux /boot/vmlinuz, в её конец дописать требуемые параметры:

После нажатия клавиши F10 начнётся автоматическая установка системы.

При невозможности получения файлов из указанного источника по сети, программа установки будет смотреть в следующих местах:

На диске в каталоге /Metadata/.

В образе установщика в каталоге /usr/share/install2/metadata/.

В случае возникновения каких-либо неприятностей не паникуйте, а спокойно разберитесь в сложившейся ситуации. Linux не так уж просто довести до полной неработоспособности или потере ценных данных. Поспешные действия отчаявшегося пользователя могут привести к плачевным результатам. Помните, что решение есть, и оно обязательно найдётся!

25.1. Проблемы при установке системы

При возникновении проблем с UEFI или Legacy/CSM рекомендуется используемый режим прошивки. Не следует выбирать режим смешанной загрузки Legacy/UEFI! Рекомендуется временно отключить всевозможные оптимизации и ускорение UEFI-загрузки, а также отключить на время установки SecureBoot.

Если в системе не произошла настройка какого-либо компонента после стадии установки пакетов, не отчаивайтесь, доведите установку до конца, загрузитесь в систему и попытайтесь в спокойной обстановке повторить настройку.

Если установить систему не удалось вовсе, сначала попробуйте выполнить установку в безопасном режиме. Этот режим предназначен для запуска системы на старом или нестабильном оборудовании.

Для включения безопасного режима необходимо на экране загрузки выбрать пункт , затем :

Далее можно начать установку системы в безопасном режиме, выбрав пункт .

В безопасном режиме используется следующая переменная загрузки:

SAFEMODE="nomodeset nosplash module_blacklist=nouveau,nvidia,ast bc_debug irqpoll pci=noaer oldinst"

где:

nomodeset — отключает автозагрузку графических драйверов. Используется для предотвращения проблем с отображением на этапе загрузки (например, чёрный экран);

nosplash — отключает графический экран загрузки, позволяя видеть сообщения консоли;

module_blacklist=nouveau,nvidia,ast — запрещает загрузку указанных модулей ядра;

bc_debug — включает режим расширенной диагностики на этапе stage1 и копирует журнал в stage2;

irqpoll — заставляет ядро опрашивать IRQ (аппаратные прерывания) вручную;

pci=noaer — отключает AER (Advanced Error Reporting) для PCI устройств. Используется при проблемах с PCIe-контроллерами, чтобы подавить спам в журнале и сбои при загрузке;

oldinst — применяет более медленный, но надёжный метод копирования файлов вместо распаковки командой unsquashfs (актуально только для образов, использующих squashfs).

Этот набор параметров минимизирует использование графической подсистемы и повышает совместимость с «проблемным» оборудованием.

Изменить параметры загрузки можно не только выбрав пункт , но и отредактировав любой другой пункт меню — например, . Это может быть полезно, если требуется вручную добавить параметры ядра для диагностики или устранения проблем с оборудованием без использования полного безопасного режима.

Редактор параметров текущего пункта загрузки можно вызвать нажатием клавиши E.

При редактировании пункта в открывшемся редакторе следует найти строку, начинающуюся с linux /boot/vmlinuz. В конец этой строки необходимо дописать требуемые параметры, отделяя их пробелами, и нажать F10 для запуска с изменёнными параметрами.

Если вы хотите получить точный ответ, то сообщите, пожалуйста, подробный состав вашего оборудования и подробное описание возникшей проблемы в

нашей системе отслеживания ошибок.

25.2. Проблемы с загрузкой системы

Если не загружается ни одна из установленных операционных систем, то значит, есть проблема в начальном загрузчике. Такие проблемы могут возникнуть после установки системы, в случае если загрузчик все-таки не установлен или установлен с ошибкой. При установке или переустановке Windows на вашем компьютере загрузчик Linux будет перезаписан в принудительном порядке, и станет невозможно запускать Linux.

Повреждение или перезапись загрузчика никак не затрагивает остальные данные на жёстком диске, поэтому в такой ситуации очень легко вернуть работоспособность: для этого достаточно восстановить загрузчик.

Если у вас исчез загрузчик другой операционной системы или другого производителя, то внимательно почитайте соответствующее официальное руководство на предмет его восстановления. Но в большинстве случаев вам это не потребуется, так как загрузчик, входящий в состав Альт Рабочая станция K, поддерживает загрузку большинства известных операционных систем.

Для восстановления загрузчика достаточно любым доступным способом загрузить Linux и получить доступ к тому жёсткому диску, на котором находится повреждённый загрузчик. Для этого проще всего воспользоваться режимом LiveCD, который предусмотрен на установочном диске дистрибутива: пункт .

В большинстве случаев для восстановления загрузчика можно просто воспользоваться командой fixmbr без параметров. Программа попытается переустановить загрузчик в автоматическом режиме.

25.3. Известные проблемы

25.3.1. Не запускается install и live система в Hyper-V

Для работы ОС в Hyper-V нужно либо пробросить видеокарту, для которой доступны драйверы, либо переключиться на X11, так как Wayland не работает с framebuffer.

Часть VI. Настройка системы

Глава 46. Центр управления системой

Для управления настройками установленной системы вы можете воспользоваться Центром управления системой. Центр управления системой представляет собой удобный интерфейс для выполнения наиболее востребованных административных задач: добавление и удаление пользователей, настройка сетевых подключений, просмотр информации о состоянии системы и т.п.

Центр управления системой состоит из нескольких независимых диалогов-модулей. Каждый модуль отвечает за настройку определённой функции или свойства системы.

46.2. Применение центра управления системой

Вы можете использовать центр управления системой для разных целей, например (в скобках указаны имена соответствующих модулей):

Управления выключением и перезагрузкой компьютера (

ahttpd-power, доступно только в веб-интерфейсе);

Управления

Системными службами (

services);

Просмотра

Системных журналов (

logs);

Конфигурирования

Сетевых интерфейсов (

net-eth);

Изменения пароля

Администратора системы (root) (

root);

Создания, удаления и редактирования учётных записей

Пользователей (

users);

Настройки ограничения

Использования диска (квоты) (

quota).

Вы всегда можете воспользоваться кнопкой Справка. Все модули ЦУС имеют справочную информацию.

46.3. Запуск Центра управления системой в графической среде

Центр управления системой можно запустить следующими способами:

При запуске необходимо ввести пароль администратора системы (root).

После успешного входа можно приступать к настройке системы.

Кнопка

Режим эксперта позволяет выбрать один из режимов:

Выбор режима влияет на количество отображаемых модулей. В режиме эксперта отображаются все модули, а в основном режиме только наиболее используемые.

46.4. Использование веб-ориентированного центра управления системой

Центр управления системой (ЦУС) имеет веб-ориентированный интерфейс, позволяющий управлять данным компьютером с любого другого компьютера сети.

Для запуска веб-ориентированного интерфейса, должен быть установлен пакет

alterator-fbi:

# apt-get install alterator-fbi

И запущен сервис ahttpd:

# systemctl enable --now ahttpd

Работа с центром управления системой происходит из любого веб-браузера. Для начала работы необходимо перейти по адресу https://ip-адрес:8080/.

Например, вы задали для сервера IP-адрес 192.168.0.16. В таком случае интерфейс управления доступен по адресу: https://192.168.0.16:8080/

IP-адрес компьютера можно узнать, введя команду:

$ ip addr

IP-адрес будет указан после слова

inet:

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether 08:00:27:46:dd:91 brd ff:ff:ff:ff:ff:ff

inet 192.168.0.16/24 brd 192.168.0.255 scope global noprefixroute eth0

valid_lft forever preferred_lft forever

inet6 fe80::a00:27ff:fe46:dd91/64 scope link

valid_lft forever preferred_lft forever

Например, тут мы видим, что на интерфейсе eth0 задан IP-адрес 192.168.0.16.

При запуске центра управления системой необходимо ввести в соответствующие поля имя пользователя (root) и пароль пользователя:

После этого будут доступны все возможности ЦУС на той машине, к которой было произведено подключение через веб-интерфейс.

Веб-интерфейс ЦУС можно настроить (кнопка

Настройка), выбрав один из режимов:

основной режим;

режим эксперта.

Выбор режима влияет на количество отображаемых модулей. В режиме эксперта отображаются все модули, а в основном режиме только наиболее используемые.

Центр управления системой содержит справочную информацию по всем включённым в него модулям. Об использовании самого интерфейса системы управления можно прочитать, нажав на кнопку Справка на начальной странице центра управления системой.

После работы с центром управления системой, в целях безопасности, не оставляйте открытым браузер. Обязательно выйдите, нажав на кнопку Выйти.

Глава 47. Информация о системе

KInfoCenter предоставляет информацию о системе. KInfoCenter имеет модульную структуру. Каждый модуль является отдельным приложением.

Для запуска

KInfoCenter выберите → → , либо в нажмите кнопку

Вы можете запустить

KInfoCenter через командную строку, для этого выполните команду:

$ kinfocenter

В модуле показывается краткая сводка о системе. Она состоит из сведений о программах (дистрибутив, версия KDE Plasma, версия ядра и архитектура) и оборудовании (процессоры и память). Информация на этой странице может понадобиться при обращении в службу технической поддержки.

Раздел предназначен для просмотра устройств. В нём показаны все устройства, присутствующие на ПК. Чтобы посмотреть сведения об устройстве, выберите соответствующий модуль, сведения об устройствах будут показаны в панели сведений.

Модуль показывает информацию о сетевых интерфейсах, установленных на компьютере.

Глава 48. Управление графическими сессиями

48.1. Работа с удаленными графическими сессиями

48.1.1. Настройка VNC-сервера

Krfb — VNC-сервер среды KDE для организации совместного доступа к рабочему столу.

Для запуска Krfb выберите → → .

В открывшемся окне можно включить доступ к компьютеру и установить пароль для доступа с подтверждением (в разделе Подробности соединения):

При подключении клиента будет появляться уведомление о попытке соединения:

Можно разрешить удалённому пользователю подключаться без дополнительного подтверждения. Для этого в разделе Доступ без подтверждения следует отметить пункт Разрешить доступ без подтверждения и установить пароль для доступа без подтверждения (кнопка Сменить пароль доступа).

По умолчанию используется порт 5900, изменить его можно в настройках Krfb ( → ):

48.1.2. Подключение к удаленному рабочему столу

KRDC (Remote Desktop Connection) — клиентское приложение, которое позволяет просматривать и управлять сеансом на другом компьютере, где выполняется совместимый VNC или RDP-сервер.

Для запуска KRDC выберите → → .

KRDC имеет простой интерфейс:

KRDC — клиентское приложение, и его необходимо использовать с совместимыми серверами. Для подключения к серверу, достаточно выбрать в выпадающем списке протокол (vnc или rdp) и ввести имя сервера (или IP-адрес) в поле Подключиться к:

При необходимости, можно также указать порт, например, 192.168.0.100:5901.

Перед подключением убедитесь, что целевой компьютер (VNC-сервер) доступен в сети и, при необходимости, его межсетевой экран правильно настроен или отключен.

Далее можно указать параметры подключения и нажать кнопку OK:

Ввести пароль для доступа к удаленной системе:

KRDC по умолчанию сохраняет пароли подключения в бумажник (KWallet). Поэтому при повторном подключении пароль запрашиваться не будет.

Krfb может использовать два пароля: для доступа с подтверждением и для доступа без подтверждения.

Если пользователь подключался к удалённому рабочему столу, используя пароль для доступа с подтверждением, и этот пароль был сохранён в бумажник, то для того чтобы использовать пароль доступа без подтверждения, необходимо предварительно удалить сохранённый пароль в приложении

Управление бумажниками:

После подключения к удалённому рабочему столу можно использовать KRDC для наблюдения или управления удаленным рабочим столом:

Подключившись к удаленному серверу, можно использовать клавиатуру и мышь для управления окнами и приложениями на этом удаленном компьютере.

48.2. Работа с вложенными графическими сессиями (Alt-App-Starter)

Alt-App-Starter — инструмент для быстрого запуска программ. Alt-App-Starter позволяет запустить приложение с правами другого пользователя, например, с правами администратора.

Alt-App-Starter можно запустить, выбрав в пункт → .

Для того чтобы запустить команду от имени другого пользователя, необходимо ввести команду, отметить пункт Запустить от имени другого пользователя, выбрать в выпадающем списке Пользователь имя пользователя и ввести пароль пользователя, от имени которого нужно запустить программу:

Для того чтобы запустить команду с другим приоритетом, необходимо отметить пункт Запустить команду с другим приоритетом и указать приоритет:

По умолчанию все процессы запускаются с базовым приоритетом, равным 0. Суперпользователь (root) имеет право установить для любого процесса любое значение приоритета.

Пользователь может понизить приоритет. При выборе пользователем более высокого приоритета, команда будет запущена с максимально возможным для данного пользователя приоритетом (ulimit -e).

Если команду необходимо выполнить в терминале, следует отметить пункт Выполнить в терминале:

После нажатия кнопки Запустить программа запустится от имени указанного пользователя. Закончив работу с программой, просто закройте её.

Запустить приложение с правами другого пользователя, можно, выбрав в контекстном меню главного меню пункт :

Будет запущена программа

Alt-App-Starter:

48.3. Работа с отдельными графическими сессиями

Для того чтобы переключить пользователя в графическом режиме, следует в выбрать пункт → :

Будет показано стандартное окно входа в систему, в котором необходимо выбрать имя пользователя, ввести пароль, затем нажать

Enter или щелкнуть на кнопке

(

Войти). После непродолжительного времени ожидания запустится графическая оболочка операционной системы.

Переключаться между сеансами можно по одновременному нажатию клавиш Ctrl+Alt+F1, Ctrl+Alt+F2 и т.д.

KDE Connect — это приложение, которое позволяет интегрировать смартфон с системой Альт Рабочая станция K. Оно обеспечивает двустороннее взаимодействие между устройствами, включая обмен данными, синхронизацию и удалённое управление.

Основные возможности

KDE Connect: