Примечание

/etc/sysconfig/grub2 в строке GRUB_CMDLINE_LINUX_DEFAULT следует добавить опцию: altha=1. Например:

# vim /etc/sysconfig/grub2

...

GRUB_CMDLINE_LINUX_DEFAULT='vga=0x314 quiet resume=/dev/disk/by-uuid/187504b7-7f78-486d-b383-1b638370d3eb panic=30 splash altha=1'

Обновить загрузчик, выполнив команду:

# update-grub

Перезагрузить систему.

# sysctl -w kernel.altha.nosuid.enabled=1

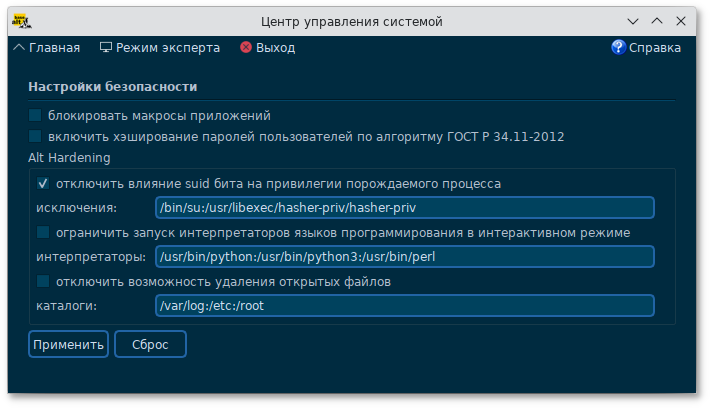

И добавить, если это необходимо, исключения (список включенных двоичных файлов SUID, разделенных двоеточиями), например:

# sysctl -w kernel.altha.nosuid.exceptions="/bin/su:/usr/libexec/hasher-priv/hasher-priv"

# sysctl -n kernel.altha.nosuid.enabled

1

Результат выполнения команды: